Содержание

WEP (проводная эквивалентная конфиденциальность) — это стандартный сетевой протокол, который добавляет безопасность Wi-Fi и другим беспроводным сетям 802.11. WEP был разработан, чтобы предоставить беспроводным сетям тот же уровень защиты конфиденциальности, что и сопоставимая проводная сеть, но технические недостатки значительно ограничивают его полезность. Новые, более строгие стандарты защиты заменили WEP в качестве стандартного для большинства современных сетей.

Как работает WEP

WEP использует схему шифрования данных, основанную на комбинации значений ключей, генерируемых пользователем и системой. Первоначальные реализации WEP поддерживали ключи шифрования в 40 битах плюс 24 дополнительных бита сгенерированных системой данных, что позволило получить ключи длиной 64 бита. Чтобы повысить защиту, эти методы шифрования были позже расширены для поддержки более длинных ключей, включая 104-битные (128-битные данные), 128-битные (152-битные) и 232-битные (256-битные) варианты.

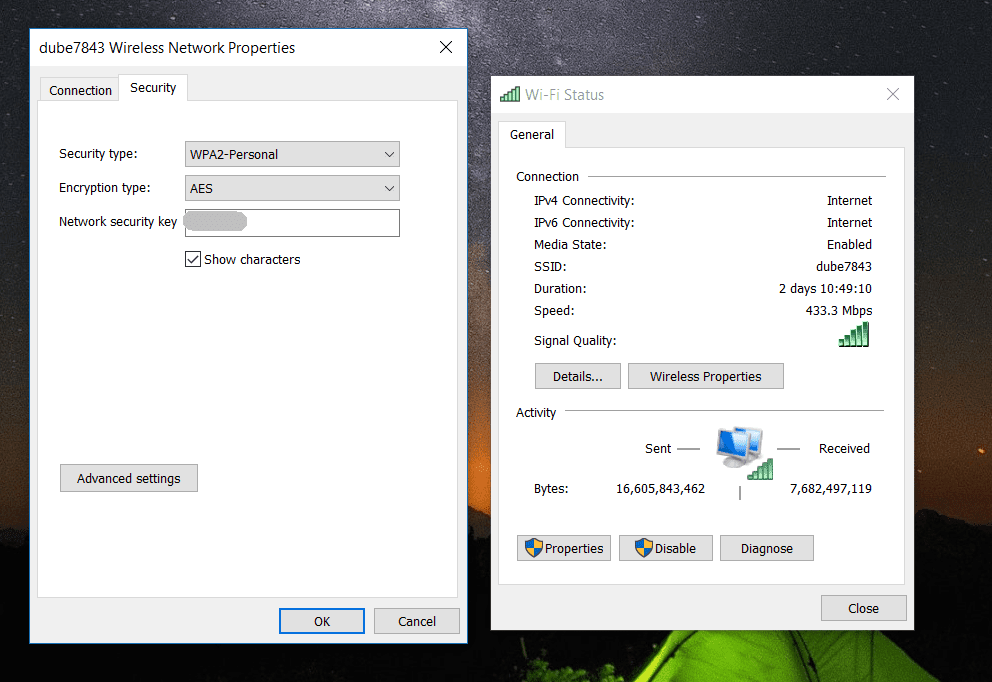

При развертывании через соединение Wi-Fi WEP шифрует поток данных с помощью этих ключей, чтобы он больше не читался человеком, но мог обрабатываться приемными устройствами. Ключи не отправляются по сети, но хранятся на адаптере беспроводной сети или в реестре Windows.

WEP и домашние сети

Потребители, которые приобрели маршрутизаторы 802.11b / g в начале 2000-х годов, не имели практических вариантов безопасности Wi-Fi, кроме WEP. Он служил основной цели защиты домашней сети от входа в систему соседей.

Домашние широкополосные маршрутизаторы, поддерживающие WEP, обычно позволяют администраторам вводить до четырех разных ключей WEP в консоль маршрутизатора, чтобы маршрутизатор мог принимать подключения от клиентов, настроенных с помощью любого из этих ключей. Хотя эта функция не повышает безопасность любого отдельного соединения, она дает администраторам дополнительную гибкость при распределении ключей на клиентские устройства. Например, домовладелец может назначить один ключ, который будет использоваться только членами семьи, и другой ключ для посетителей. С помощью этой функции, ключи посетителя могут быть изменены или удалены без изменения устройств семейства.

Почему WEP не рекомендуется для общего пользования

WEP был введен в 1999 году. В течение нескольких лет несколько исследователей безопасности обнаружили недостатки в его дизайне. «24 дополнительных бита сгенерированных системой данных» технически известны как вектор инициализации и оказались критическим недостатком протокола. С помощью простых и доступных инструментов хакер может определить ключ WEP и использовать его для проникновения в активную сеть Wi-Fi.

Специфичные для поставщика усовершенствования WEP, такие как WEP + и динамический WEP, попытались исправить некоторые недостатки WEP, но эти технологии оказались неосуществимыми.

Замены для WEP

WPA заменила WEP в 2004 году, а WPA2 заменила WPA. Хотя запуск сети с включенным WEP лучше, чем вообще без защиты беспроводным шифрованием, с точки зрения безопасности разница незначительна.